6_Users

Gestion utilisateurs

Dans ce laboratoire, nous allons créer deux utilisateurs : l’un dédié à l’exécution des sauvegardes, et l’autre disposant des droits de gestion sur ces sauvegardes.

Utilisateur backup

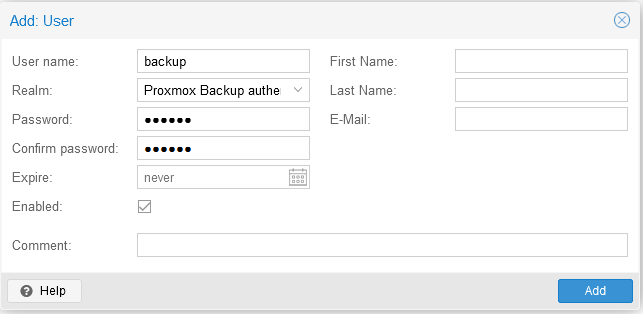

Dans cette étape, nous allons créer un utilisateur dédié à l’exécution des sauvegardes uniquement. Il n’aura pas les droits pour les lire ni les supprimer, ce qui limite les risques de manipulation ou de fuite. Pour cela, rendez vous dans sur votre interface PBS dans "Access Control" puis faire "Add" Ici vous devez renseigner un "User name" le "Realm" et le "Password"

User name : identifiant unique de l’utilisateur, souvent sous la forme nom@realm (ex. : backup@pbs). Il sert à se connecter et à attribuer des permissions.

Realm : domaine d’authentification utilisé pour valider l’utilisateur. Exemples :

- pam → authentification Linux classique

- pbs → authentification propre à PBS (stockée dans PBS)

- ldap ou ad → authentification via un serveur externe

Password : mot de passe associé à l’utilisateur, utilisé pour sécuriser l’accès. Il doit être robuste et bien conservé, surtout si l’utilisateur a des droits sensibles.

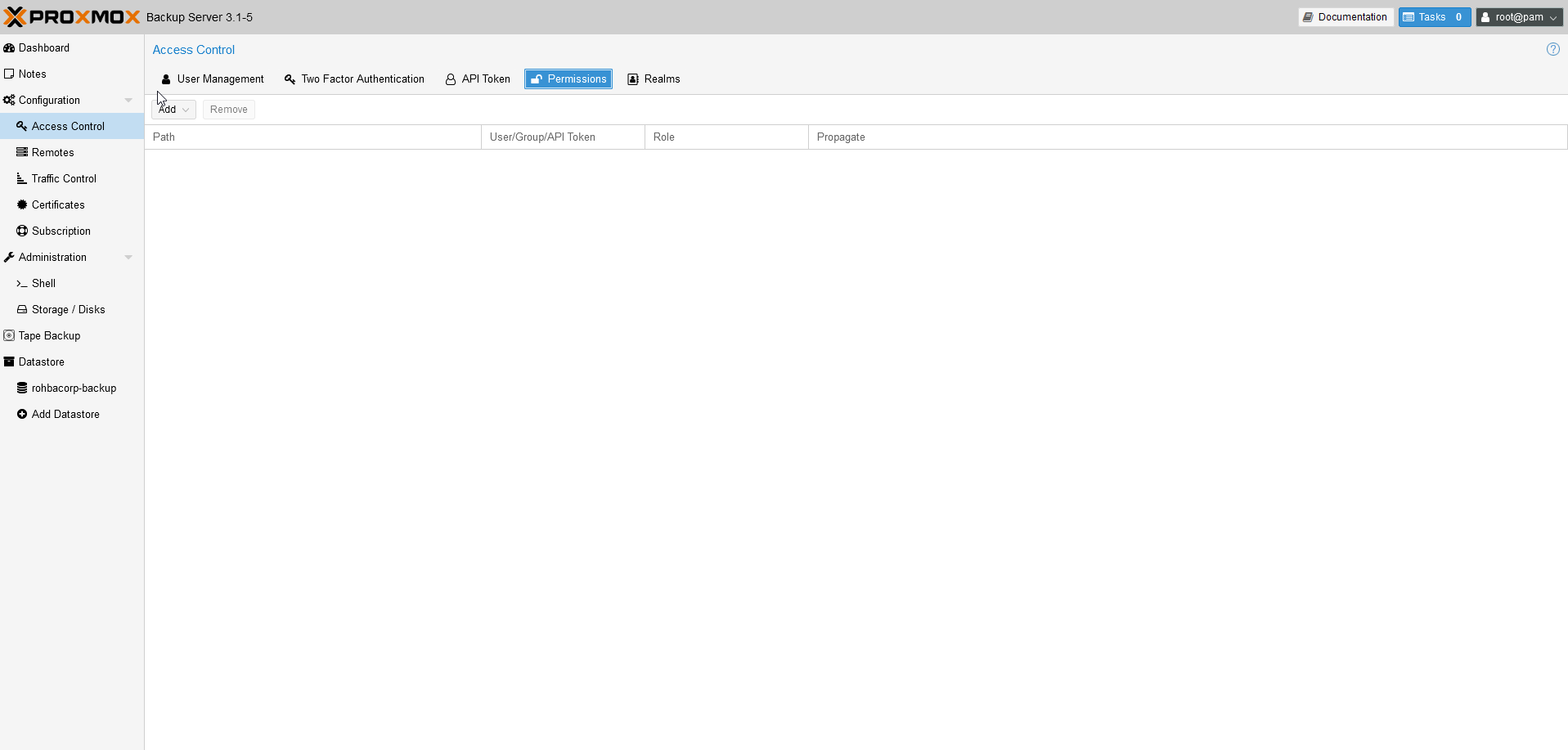

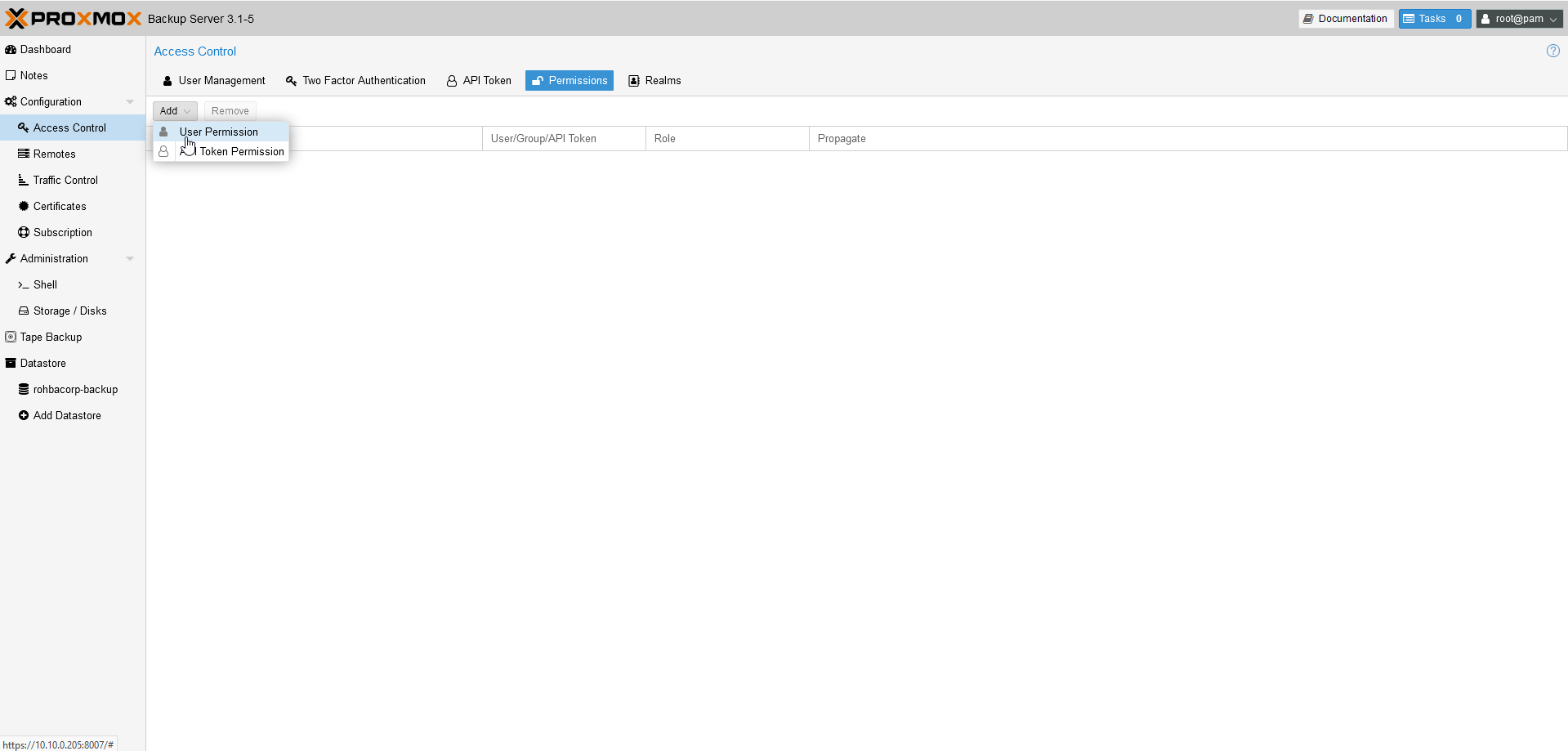

Maintenant, vous allez gérer les permissions de cet utilisateur. Accédez au menu “Permissions”.

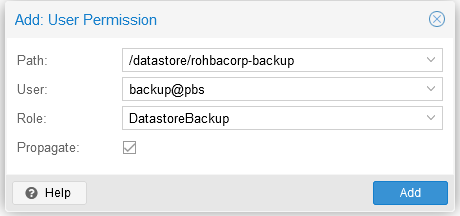

Ensuite, cliquez sur “Add” puis sélectionnez “User Permission” afin d’attribuer les droits appropriés à l’utilisateur.

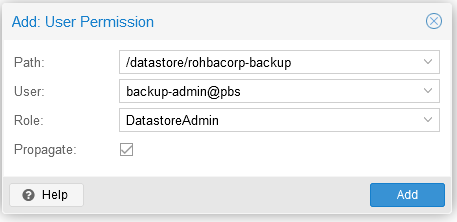

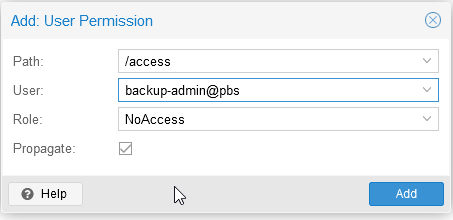

Vous lui attribuez le rôle “DatastoreBackup”. Pour lui retirer les droits d’accès, répétez la même procédure, mais cette fois en supprimant l’autorisation correspondante dans le menu “Permissions”.

Utilisateur admin_backup

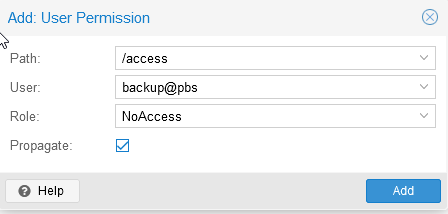

Ici, vous devez suivre les mêmes étapes, à l’exception des permissions : puisque cet utilisateur sera l’administrateur des sauvegardes, vous devez lui attribuer des droits supplémentaires adaptés à ce rôle.

Pour les droits, vous lui attribuez le rôle sur /datastore/[nom_de_votre_datastore] afin qu’il puisse administrer uniquement ce stockage. Ensuite, vous lui ajoutez un rôle restreint, comme NoAccess, sur les autres objets (comme /) pour empêcher l’affichage ou l’accès aux autres utilisateurs.